Schlagwort: Squid

-

Proxy-Benutzer mit unterschiedlichen Rechten bei einer Securepoint V2007nx

Der integrierte Squid-Proxy der Securepoint V2007nx Software kennt normaler Weise nur Benutzer, die Internetzugriff haben. Darüber hinaus gibt es nur noch die Möglichkeit bestimmte Seiten für diese Benutzer zu sperren oder zu erlauben. Es kann jedoch sinnvoll sein unterschiedliche Gruppen von Benutzern einzurichten und diesen unterschiedliche Internetseiten zu erlauben. Ich benötige z.B. immer wieder eine…

-

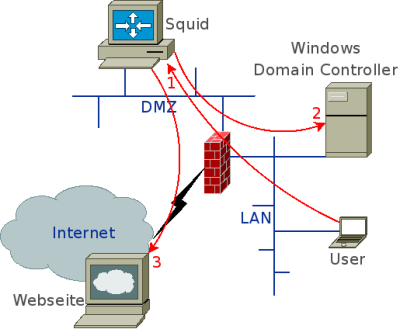

Squid 3.0 in ein Active Directory von Microsoft integrieren

Nach unendlich langer Zeit ist der bekannte und beliebte Proxy Squid in der Version 3.0 erschienen. Die Entwicklung hat fast acht Jahre gedauert. Ich hatte eigentlich auch schon nicht mehr daran geglaubt, dass es jemals eine Version 3.0 geben würde. Wie man den Release Notes entnehmen kann, hat sich einiges geändert. So wurde Squid jetzt…