Schlagwort: iptables

-

Securepoint Firewall: Konfiguration der XFRM-Schnittstelle

Die Securepoint Firewall verwendet die XFRM-Schnittstelle des Linux-Kernels, um IP-Sec-Verbindungen aufzubauen. Wenn man genauere Informationen über die Tunnel angezeigt bekommen möchte, kann man sich im CLI (Command Line Interface) mit dem Befehlt ip xfrm policy | more die genaue Konfigaration der XFRM-Schnittstelle anzeigen lassen.

-

Älteren Securepoint Firewalls Open-VPN beibringen

Bei Securepoint Firewalls die mit einem älteren Installationsmedium installiert wurden funktioniert die Anleitung für die Einrichtung von Open-VPN von Securepoint nicht, da es keine Zone vpn-openvpn und kein Interface tun0 gibt. Betroffen sind alle Firewalls die mit einem Installationsmedium installiert wurden, das älter als Version 2007r3 ist. Wenn man Open-VPN auf solchen Firewalls verwenden möchte…

-

Umleitung eines IP TCP-Ports unter Linux

Da unter Linux nur root Anwendungen an IP TCP-Ports unter 1024 binden darf ist dies ohne Umwege für normale Benutzer nicht möglich. Es gibt aber oft Server-Anwendungen, die unter einem normalem Benutzer laufen und genau dies benötigen. Wenn man z.B. einen Apache Tomcat als Webserver einsetzen möchte, sollte dieser auch auf Port 80 laufen. Um…

-

Bau einer günstigen und leistungsfähigen Firewall

* Update: Nachdem es IPCop inzwischen nicht mehr gibt, wurde der Artikel inzwischen überarbeitet und IPCop wurde in IPFire geändert. Die Software IPFire ist aus IPCop entstanden und seit dem sogar noch wesentlich weiter entwickelt und verbessert worden. * Wenn einem die Möglichkeiten und die Geschwindigkeit einer Fritzbox von AVM nicht mehr ausreicht und eine…

-

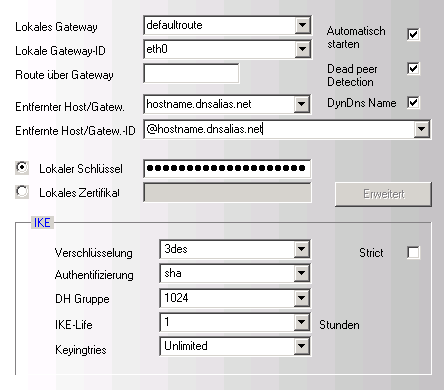

IPSec VPN zwischen FRITZ!Box und Securepoint V2007nx Firewall

Bei einer FRITZ!Box wird das VPN mit einer Konfigurationsdatei eingerichtet, die über das Webinterface eingespielt wird (Achtung das einspielen löst einen Neustart der FRITZ!Box aus). Nähere Informationen zu dem Thema FRITZ!Box und VPN können im AVM VPN Service-Portal gefunden werden. Das Windows Programm zum erstellen der Konfigurationsdatei ist sehr puritanisch und lässt eine Einrichtung er…

-

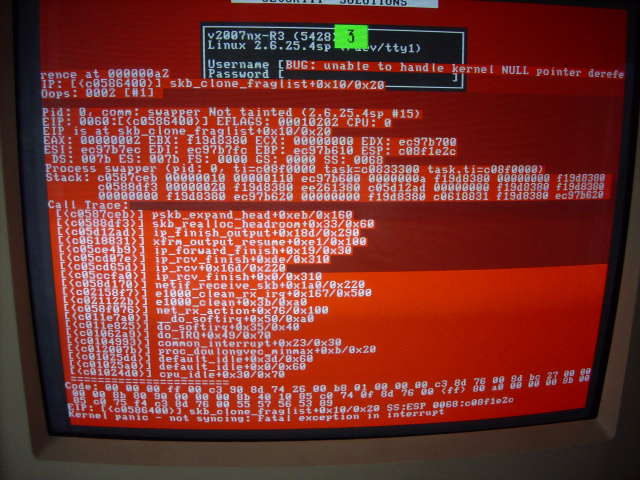

Kernel Panic auf der Firewall

Ich habe jetzt eine Woche lang mit einer Securepoint 2007nx R3 Firewall gekämpft, da diese immer wieder mit einer Kernel Panic stehen blieb. Da wir der einzige Kunde von Securepoint mit dieses Problem waren, gestaltete sich die Fehlersuche sehr schwierig. Komischer Weise waren die letzten Updates und Regeländerungen fast einen Monat her, bevor das Problem…

-

Proxy-Benutzer mit unterschiedlichen Rechten bei einer Securepoint V2007nx

Der integrierte Squid-Proxy der Securepoint V2007nx Software kennt normaler Weise nur Benutzer, die Internetzugriff haben. Darüber hinaus gibt es nur noch die Möglichkeit bestimmte Seiten für diese Benutzer zu sperren oder zu erlauben. Es kann jedoch sinnvoll sein unterschiedliche Gruppen von Benutzern einzurichten und diesen unterschiedliche Internetseiten zu erlauben. Ich benötige z.B. immer wieder eine…