Schlagwort: Java

-

Sicherheitslücke Log4Shell CVE-2021-44228

Vor einer Woche hat das BSI zum ersten mal die Warnstufe Rot ausgerufen. Durch die Sicherheitslücke Log4Shell CVE-2021-44228 im weit verbreiteten Framework Log4J sind potenziell fast alle Java-Anwendungen angreifbar. Log4J ist der De-facto-Standard für das Loggen von Java-Anwendungen. Deshalb sind weltweit sehr viele Anwendungen betroffen. Für mich bedeutete die Sicherheitslücke jetzt erst mal eine anstrengende…

-

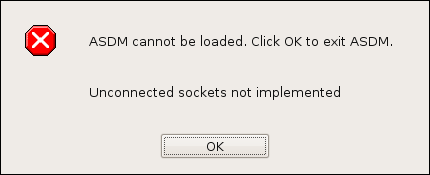

Cisco ASDM 6.1(5) läuft nicht mit Java 6 Update 10

Nachdem Cisco dauernd von den neuen, tollen Möglichkeiten der ASA Software 8.x und des ASDM 6.x schwärmt wollte ich mir diese auch mal anschauen. Nachdem ich die auf einer ASA5505 die ASA Software 8.0(4) und den ASDM 6.1(5) installiert hatte und mit meinem Browser auf den ASDM wollte bekam ich jedoch den folgenden Fehler: Unconnected…